找到

5

篇与

未必然

相关的结果

-

飞牛Docker搭建音乐流媒体服务器Navidrome Navidrome简介Navidrome 是一个基于 Web 的开源音乐收集服务器和流媒体。它让您可以自由地倾听您的来自任何浏览器或移动设备的音乐收藏。这就像您的个人 Spotify!部署前准备1、用飞牛文件管理器在合适位置新建 navidrome 文件夹,然后在 navidrome 文件夹下新建 data 文件夹用于存放容器数据,目录结构如下图2、在 data 目录上点击鼠标右键,选择详细信息,然后点击 复制原始路径 ,比如我的原始路径是 /vol1/1000/docker/navidrome/data 3、准备音乐媒体库,同上操作获得原始路径,比如我的原始路径是 /vol1/1000/docker/navidrome/musicDocker部署 Navidrome1、打开 Docker ,点击 Compose ,再次点击右上角的 新增项目 , 填写 项目名称 指定项目路径 输入项目代码 勾选 创建项目后立即启动 并点击 完成 2、docker-compose.yml 代码, Navidrome 部署完成后默认为 简体中文version: "3" services: navidrome: container_name: navidrome image: deluan/navidrome:latest ports: - "4533:4533" restart: always network_mode: bridge environment: ND_SCANSCHEDULE: 1h ND_SESSIONTIMEOUT: 72h ND_DEFAULTLANGUAGE: zh-Hans ND_ENABLETRANSCODINGCONFIG: true volumes: # 修改为你自己实际的文件夹路径 - "/vol1/1000/docker/navidrome/data:/data" - "/vol1/1000/docker/navidrome/music:/music:ro"相关环境变量请查阅官方文档:传送门Navidrome 使用1、在浏览器中输入 http://飞牛IP:4533 并打开, 注册管理员 并登录,如果你的媒体库里面有音乐文件应该就已经扫描出来一部分,如果没有音乐出现那么按照下图点击扫描即可2、点击歌曲也可以正常播放并显示歌词

飞牛Docker搭建音乐流媒体服务器Navidrome Navidrome简介Navidrome 是一个基于 Web 的开源音乐收集服务器和流媒体。它让您可以自由地倾听您的来自任何浏览器或移动设备的音乐收藏。这就像您的个人 Spotify!部署前准备1、用飞牛文件管理器在合适位置新建 navidrome 文件夹,然后在 navidrome 文件夹下新建 data 文件夹用于存放容器数据,目录结构如下图2、在 data 目录上点击鼠标右键,选择详细信息,然后点击 复制原始路径 ,比如我的原始路径是 /vol1/1000/docker/navidrome/data 3、准备音乐媒体库,同上操作获得原始路径,比如我的原始路径是 /vol1/1000/docker/navidrome/musicDocker部署 Navidrome1、打开 Docker ,点击 Compose ,再次点击右上角的 新增项目 , 填写 项目名称 指定项目路径 输入项目代码 勾选 创建项目后立即启动 并点击 完成 2、docker-compose.yml 代码, Navidrome 部署完成后默认为 简体中文version: "3" services: navidrome: container_name: navidrome image: deluan/navidrome:latest ports: - "4533:4533" restart: always network_mode: bridge environment: ND_SCANSCHEDULE: 1h ND_SESSIONTIMEOUT: 72h ND_DEFAULTLANGUAGE: zh-Hans ND_ENABLETRANSCODINGCONFIG: true volumes: # 修改为你自己实际的文件夹路径 - "/vol1/1000/docker/navidrome/data:/data" - "/vol1/1000/docker/navidrome/music:/music:ro"相关环境变量请查阅官方文档:传送门Navidrome 使用1、在浏览器中输入 http://飞牛IP:4533 并打开, 注册管理员 并登录,如果你的媒体库里面有音乐文件应该就已经扫描出来一部分,如果没有音乐出现那么按照下图点击扫描即可2、点击歌曲也可以正常播放并显示歌词 -

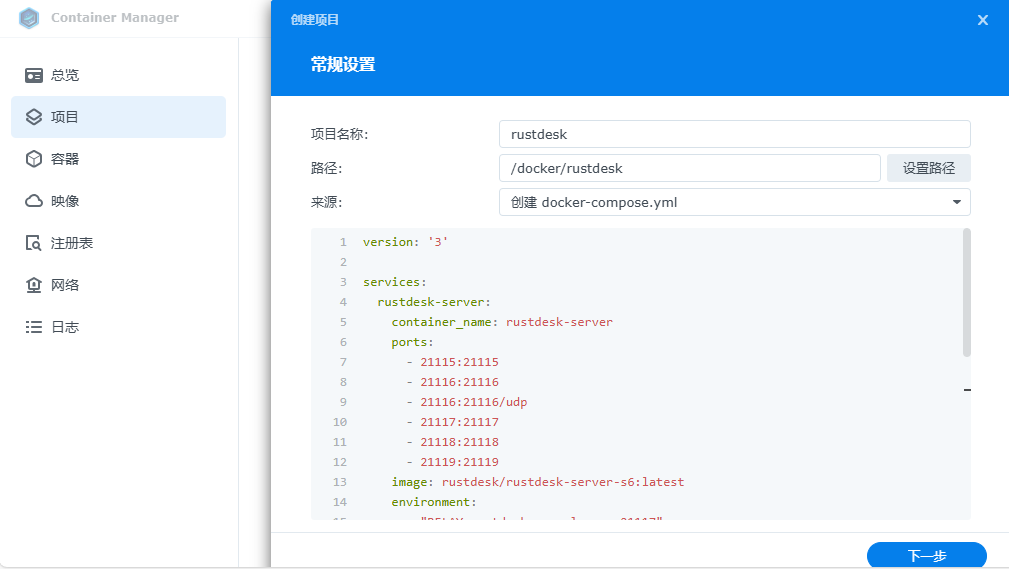

群晖docker搭建远程桌面神器RustDesk 1.打开群晖文件管理,在docker目录下新建rustdesk目录,然后在rustdesk目录下新建data目录用于存放数据2.打开群晖Container Manager,点击项目--新增,3.项目名称:rustdesk 路径:/docker/rustdesk 来源:创建docker-compose.yml 然后在下方输入框中粘贴以下代码之后一路点击下一步,等待镜像部署成功并启动。docker-compose代码如下:version: '3' services: rustdesk-server: container_name: rustdesk-server ports: - 21115:21115 - 21116:21116 - 21116:21116/udp - 21117:21117 - 21118:21118 - 21119:21119 image: rustdesk/rustdesk-server-s6:latest environment: - "RELAY=rustdesk.example.com:21117" - "ENCRYPTED_ONLY=1" volumes: - /volume1/docker/rustdesk/data:/data restart: unless-stopped4.打开路由器将21116-21117这两个端口映射出去,端口协议tcp/udp5.客户端下载地址:https://github.com/rustdesk/rustdesk/releases下载客户端后按照如下图设置,设置好好之后点击应用。ID服务器是:DDNS域名:21116中继服务器是:DDNS域名:21117key密钥在你容器成功运行之后在/docker/rustdesk/data/id_ed25519.pub文件中其它客户端按照此步骤设置即可。

群晖docker搭建远程桌面神器RustDesk 1.打开群晖文件管理,在docker目录下新建rustdesk目录,然后在rustdesk目录下新建data目录用于存放数据2.打开群晖Container Manager,点击项目--新增,3.项目名称:rustdesk 路径:/docker/rustdesk 来源:创建docker-compose.yml 然后在下方输入框中粘贴以下代码之后一路点击下一步,等待镜像部署成功并启动。docker-compose代码如下:version: '3' services: rustdesk-server: container_name: rustdesk-server ports: - 21115:21115 - 21116:21116 - 21116:21116/udp - 21117:21117 - 21118:21118 - 21119:21119 image: rustdesk/rustdesk-server-s6:latest environment: - "RELAY=rustdesk.example.com:21117" - "ENCRYPTED_ONLY=1" volumes: - /volume1/docker/rustdesk/data:/data restart: unless-stopped4.打开路由器将21116-21117这两个端口映射出去,端口协议tcp/udp5.客户端下载地址:https://github.com/rustdesk/rustdesk/releases下载客户端后按照如下图设置,设置好好之后点击应用。ID服务器是:DDNS域名:21116中继服务器是:DDNS域名:21117key密钥在你容器成功运行之后在/docker/rustdesk/data/id_ed25519.pub文件中其它客户端按照此步骤设置即可。 -

apache2服务器安装alist网盘程序 1、启用必要的模块启用mod_proxy和mod_proxy_http模块,这些模块允许Apache2作为反向代理服务器运行。可以使用以下命令启用它们:sudo a2enmod proxy sudo a2enmod proxy_http2、编辑虚拟主机文件编辑Apache2的虚拟主机配置文件,添加反向代理规则<VirtualHost *:80> ServerAdmin webmaster@localhost ServerName youname.com # 开启301重定向,将http重定向到https RewriteEngine on RewriteRule ^(.*)$ https://youname.com$1 [R=301,L] # 将所有流量从公共地址转发到内部服务器 AllowEncodedSlashes NoDecode ProxyPass "/" "http://127.0.0.1:5244/" nocanon ErrorLog $/error.log CustomLog $/access.log combined </VirtualHost> # vim: syntax=apache ts=4 sw=4 sts=4 sr noet3、安装alist# 下载alist(以3.34.0版为例),其它版本下载:https://github.com/alist-org/alist/releases wget https://github.com/alist-org/alist/releases/download/v3.34.0/alist-linux-amd64.tar.gz # 解压下载的文件,得到可执行文件: tar -zxvf alist-xxxx.tar.gz # 授予程序执行权限: chmod +x alist # 运行程序 ./alist server # 获得管理员信息,支持随机生成和手动设置管理员密码 # 随机生成一个密码 ./alist admin random # 手动设置一个密码 `NEW_PASSWORD`是指你需要设置的密码 ./alist admin set NEW_PASSWORD 4、守护进程使用任意方式编辑 /usr/lib/systemd/system/alist.service 并添加如下内容,将 path_alist 替换为 AList 所在的路径[Unit] Description=alist After=network.target [Service] Type=simple WorkingDirectory=path_alist ExecStart=path_alist/alist server Restart=on-failure [Install] WantedBy=multi-user.target5、重载配置执行 systemctl daemon-reload 重载配置,现在你可以使用这些命令来管理程序:启动: systemctl start alist 关闭: systemctl stop alist 配置开机自启: systemctl enable alist 取消开机自启: systemctl disable alist 状态: systemctl status alist 重启: systemctl restart alist

apache2服务器安装alist网盘程序 1、启用必要的模块启用mod_proxy和mod_proxy_http模块,这些模块允许Apache2作为反向代理服务器运行。可以使用以下命令启用它们:sudo a2enmod proxy sudo a2enmod proxy_http2、编辑虚拟主机文件编辑Apache2的虚拟主机配置文件,添加反向代理规则<VirtualHost *:80> ServerAdmin webmaster@localhost ServerName youname.com # 开启301重定向,将http重定向到https RewriteEngine on RewriteRule ^(.*)$ https://youname.com$1 [R=301,L] # 将所有流量从公共地址转发到内部服务器 AllowEncodedSlashes NoDecode ProxyPass "/" "http://127.0.0.1:5244/" nocanon ErrorLog $/error.log CustomLog $/access.log combined </VirtualHost> # vim: syntax=apache ts=4 sw=4 sts=4 sr noet3、安装alist# 下载alist(以3.34.0版为例),其它版本下载:https://github.com/alist-org/alist/releases wget https://github.com/alist-org/alist/releases/download/v3.34.0/alist-linux-amd64.tar.gz # 解压下载的文件,得到可执行文件: tar -zxvf alist-xxxx.tar.gz # 授予程序执行权限: chmod +x alist # 运行程序 ./alist server # 获得管理员信息,支持随机生成和手动设置管理员密码 # 随机生成一个密码 ./alist admin random # 手动设置一个密码 `NEW_PASSWORD`是指你需要设置的密码 ./alist admin set NEW_PASSWORD 4、守护进程使用任意方式编辑 /usr/lib/systemd/system/alist.service 并添加如下内容,将 path_alist 替换为 AList 所在的路径[Unit] Description=alist After=network.target [Service] Type=simple WorkingDirectory=path_alist ExecStart=path_alist/alist server Restart=on-failure [Install] WantedBy=multi-user.target5、重载配置执行 systemctl daemon-reload 重载配置,现在你可以使用这些命令来管理程序:启动: systemctl start alist 关闭: systemctl stop alist 配置开机自启: systemctl enable alist 取消开机自启: systemctl disable alist 状态: systemctl status alist 重启: systemctl restart alist -

利用acme.sh申请免费的SSL证书并自动续期 一、安装 acme.sh输入下面命令安装,邮箱随意填写curl https://get.acme.sh | sh -s email=my@example.com更多安装方法请查阅:https://github.com/acmesh-official/acme.sh/wiki/How-to-install二、生成证书acme.sh 实现了 acme 协议支持的所有验证协议. 一般有两种方式验证: http 和 dns 验证.http 方式需要在你的网站根目录下放置一个文件, 来验证你的域名所有权,完成验证. 然后就可以生成证书了。acme.sh --issue -d mydomain.com -d www.mydomain.com --webroot /home/wwwroot/mydomain.com/只需要指定域名, 并指定域名所在的网站根目录. acme.sh 会全自动的生成验证文件, 并放到网站的根目录, 然后自动完成验证. 最后会聪明的删除验证文件. 整个过程没有任何副作用。如果你用的 apache服务器, acme.sh 还可以智能的从 apache的配置中自动完成验证, 你不需要指定网站根目录:acme.sh --issue -d mydomain.com --apache如果你用的 nginx服务器, 或者反代, acme.sh 还可以智能的从 nginx的配置中自动完成验证, 你不需要指定网站根目录:acme.sh --issue -d mydomain.com --nginx注意, 无论是 apache 还是 nginx 模式, acme.sh在完成验证之后, 会恢复到之前的状态, 都不会私自更改你本身的配置. 好处是你不用担心配置被搞坏, 也有一个缺点, 你需要自己配置 ssl 的配置, 否则只能成功生成证书, 你的网站还是无法访问https. 但是为了安全, 你还是自己手动改配置吧.如果你还没有运行任何 web 服务, 80 端口是空闲的, 那么 acme.sh 还能假装自己是一个webserver, 临时听在80 端口, 完成验证:acme.sh --issue -d mydomain.com --standalone更高级的用法请参考: https://github.com/acmesh-official/acme.sh/wiki/How-to-issue-a-cert手动 dns 方式, 手动在域名上添加一条 txt 解析记录, 验证域名所有权.这种方式的好处是, 你不需要任何服务器, 不需要任何公网 ip, 只需要 dns 的解析记录即可完成验证. 坏处是,如果不同时配置 Automatic DNS API,使用这种方式 acme.sh 将无法自动更新证书,每次都需要手动再次重新解析验证域名所有权acme.sh --issue --dns -d mydomain.com \ --yes-I-know-dns-manual-mode-enough-go-ahead-please然后, acme.sh 会生成相应的解析记录显示出来, 你只需要在你的域名管理面板中添加这条 txt 记录即可,等待解析完成之后, 重新生成证书:acme.sh --renew -d mydomain.com \ --yes-I-know-dns-manual-mode-enough-go-ahead-please注意第二次这里用的是 --renewdns 方式的真正强大之处在于可以使用域名解析商提供的 api 自动添加 txt 记录完成验证.acme.sh 目前支持 cloudflare, dnspod, cloudxns, godaddy 以及 ovh 等数十种解析商的自动集成。以 dnspod 为例, 你需要先登录到 dnspod 账号, 生成你的 api id 和 api key, 都是免费的. 然后:export DP_Id="1234" export DP_Key="sADDsdasdgdsf" acme.sh --issue --dns dns_dp -d aa.com -d www.aa.com证书就会自动生成了. 这里给出的 api id 和 api key 会被自动记录下来, 将来你在使用 dnspod api 的时候, 就不需要再次指定了. 直接生成就好了:acme.sh --issue -d mydomain2.com --dns dns_dp更详细的 api 用法: https://github.com/acmesh-official/acme.sh/wiki/dnsapi三、copy/安装 证书前面证书生成以后, 接下来需要把证书 copy 到真正需要用它的地方。注意, 默认生成的证书都放在安装目录下: ~/.acme.sh/, 请不要直接使用此目录下的文件, 例如: 不要直接让 nginx/apache 的配置文件使用这下面的文件. 这里面的文件都是内部使用, 而且目录结构可能会变化。正确的使用方法是使用 --install-cert 命令,并指定目标位置, 然后证书文件会被copy到相应的位置, 例如:Apache example:acme.sh --install-cert -d example.com \ --cert-file /path/to/certfile/in/apache/cert.pem \ --key-file /path/to/keyfile/in/apache/cert.key \ --fullchain-file /path/to/fullchain/certfile/apache/fullchain.pem \ --reloadcmd "service apache2 force-reload"Nginx example:acme.sh --install-cert -d example.com \ --key-file /path/to/keyfile/in/nginx/key.pem \ --fullchain-file /path/to/fullchain/nginx/cert.pem \ --reloadcmd "service nginx force-reload"(一个小提醒, 这里用的是 service nginx force-reload, 不是 service nginx reload, 据测试, reload 并不会重新加载证书, 所以用的 force-reload)Nginx 的配置 ssl_certificate 使用 /etc/nginx/ssl/fullchain.cer ,而非 /etc/nginx/ssl/.cer ,否则 SSL Labs 的测试会报 Chain issues Incomplete 错误。--install-cert命令可以携带很多参数, 来指定目标文件. 并且可以指定 reloadcmd, 当证书更新以后, reloadcmd会被自动调用,让服务器生效。详细参数请参考: https://github.com/acmesh-official/acme.sh#3-install-the-issued-cert-to-apachenginx-etc值得注意的是, 这里指定的所有参数都会被自动记录下来, 并在将来证书自动更新以后, 被再次自动调用.四、查看已安装证书信息acme.sh --info -d example.com # 会输出如下内容: [2024-05-04T20:46:53 CST] The domain 'example.com' seems to have a ECC cert already, lets use ecc cert. DOMAIN_CONF=/root/.acme.sh/example.com_ecc/example.com.conf Le_Domain=example.com Le_Alt=*.example.com Le_Webroot=dns_cf Le_PreHook= Le_PostHook= Le_RenewHook= Le_API=https://acme-v02.api.letsencrypt.org/directory Le_Keylength=ec-256 Le_OrderFinalize=https://acme-v02.api.letsencrypt.org/acme/finalize/1706592187/266519006267 Le_LinkOrder=https://acme-v02.api.letsencrypt.org/acme/order/1706592187/266519006267 Le_LinkCert=https://acme-v02.api.letsencrypt.org/acme/cert/0475fab0b1127c1e2e2e02d828f3b93f201d Le_CertCreateTime=1714826055 Le_CertCreateTimeStr=2024-05-04T12:34:15Z Le_NextRenewTimeStr=2024-07-02T12:34:15Z Le_NextRenewTime=1719923655五、Apache2 配置在 /etc/apache2/sites-enabled/ 目录下新建一个 example.com.conf 文件并添加以下内容:<VirtualHost *:443> ServerAdmin webmaster@localhost ServerName www.example.com SSLEngine on SSLCertificateFile /root/.acme.sh/example.com_ecc/example.com.cer SSLCertificateKeyFile /root/.acme.sh/example.com_ecc/example.com.key SSLCertificateChainFile /root/.acme.sh/example.com_ecc/fullchain.cer DocumentRoot /var/www/typecho # Other directives... </VirtualHost>配置完成, 执行命令 sudo systemctl restart apache2 重启 apache2 即可.六、更新证书目前证书在 60 天以后会自动更新, 你无需任何操作. 今后有可能会缩短这个时间, 不过都是自动的, 你不用关心.请确保 crontab 正确安装, 看起来是类似这样的:crontab -l 50 13 * * * "/root/.acme.sh"/acme.sh --cron --home "/root/.acme.sh" > /dev/null七、更新 acme.sh目前由于 acme 协议和 letsencrypt CA 都在频繁的更新, 因此 acme.sh 也经常更新以保持同步.手动升级 acme.sh 到最新版 :acme.sh --upgrade开启自动升级:acme.sh --upgrade --auto-upgrade关闭自动升级:acme.sh --upgrade --auto-upgrade 0

利用acme.sh申请免费的SSL证书并自动续期 一、安装 acme.sh输入下面命令安装,邮箱随意填写curl https://get.acme.sh | sh -s email=my@example.com更多安装方法请查阅:https://github.com/acmesh-official/acme.sh/wiki/How-to-install二、生成证书acme.sh 实现了 acme 协议支持的所有验证协议. 一般有两种方式验证: http 和 dns 验证.http 方式需要在你的网站根目录下放置一个文件, 来验证你的域名所有权,完成验证. 然后就可以生成证书了。acme.sh --issue -d mydomain.com -d www.mydomain.com --webroot /home/wwwroot/mydomain.com/只需要指定域名, 并指定域名所在的网站根目录. acme.sh 会全自动的生成验证文件, 并放到网站的根目录, 然后自动完成验证. 最后会聪明的删除验证文件. 整个过程没有任何副作用。如果你用的 apache服务器, acme.sh 还可以智能的从 apache的配置中自动完成验证, 你不需要指定网站根目录:acme.sh --issue -d mydomain.com --apache如果你用的 nginx服务器, 或者反代, acme.sh 还可以智能的从 nginx的配置中自动完成验证, 你不需要指定网站根目录:acme.sh --issue -d mydomain.com --nginx注意, 无论是 apache 还是 nginx 模式, acme.sh在完成验证之后, 会恢复到之前的状态, 都不会私自更改你本身的配置. 好处是你不用担心配置被搞坏, 也有一个缺点, 你需要自己配置 ssl 的配置, 否则只能成功生成证书, 你的网站还是无法访问https. 但是为了安全, 你还是自己手动改配置吧.如果你还没有运行任何 web 服务, 80 端口是空闲的, 那么 acme.sh 还能假装自己是一个webserver, 临时听在80 端口, 完成验证:acme.sh --issue -d mydomain.com --standalone更高级的用法请参考: https://github.com/acmesh-official/acme.sh/wiki/How-to-issue-a-cert手动 dns 方式, 手动在域名上添加一条 txt 解析记录, 验证域名所有权.这种方式的好处是, 你不需要任何服务器, 不需要任何公网 ip, 只需要 dns 的解析记录即可完成验证. 坏处是,如果不同时配置 Automatic DNS API,使用这种方式 acme.sh 将无法自动更新证书,每次都需要手动再次重新解析验证域名所有权acme.sh --issue --dns -d mydomain.com \ --yes-I-know-dns-manual-mode-enough-go-ahead-please然后, acme.sh 会生成相应的解析记录显示出来, 你只需要在你的域名管理面板中添加这条 txt 记录即可,等待解析完成之后, 重新生成证书:acme.sh --renew -d mydomain.com \ --yes-I-know-dns-manual-mode-enough-go-ahead-please注意第二次这里用的是 --renewdns 方式的真正强大之处在于可以使用域名解析商提供的 api 自动添加 txt 记录完成验证.acme.sh 目前支持 cloudflare, dnspod, cloudxns, godaddy 以及 ovh 等数十种解析商的自动集成。以 dnspod 为例, 你需要先登录到 dnspod 账号, 生成你的 api id 和 api key, 都是免费的. 然后:export DP_Id="1234" export DP_Key="sADDsdasdgdsf" acme.sh --issue --dns dns_dp -d aa.com -d www.aa.com证书就会自动生成了. 这里给出的 api id 和 api key 会被自动记录下来, 将来你在使用 dnspod api 的时候, 就不需要再次指定了. 直接生成就好了:acme.sh --issue -d mydomain2.com --dns dns_dp更详细的 api 用法: https://github.com/acmesh-official/acme.sh/wiki/dnsapi三、copy/安装 证书前面证书生成以后, 接下来需要把证书 copy 到真正需要用它的地方。注意, 默认生成的证书都放在安装目录下: ~/.acme.sh/, 请不要直接使用此目录下的文件, 例如: 不要直接让 nginx/apache 的配置文件使用这下面的文件. 这里面的文件都是内部使用, 而且目录结构可能会变化。正确的使用方法是使用 --install-cert 命令,并指定目标位置, 然后证书文件会被copy到相应的位置, 例如:Apache example:acme.sh --install-cert -d example.com \ --cert-file /path/to/certfile/in/apache/cert.pem \ --key-file /path/to/keyfile/in/apache/cert.key \ --fullchain-file /path/to/fullchain/certfile/apache/fullchain.pem \ --reloadcmd "service apache2 force-reload"Nginx example:acme.sh --install-cert -d example.com \ --key-file /path/to/keyfile/in/nginx/key.pem \ --fullchain-file /path/to/fullchain/nginx/cert.pem \ --reloadcmd "service nginx force-reload"(一个小提醒, 这里用的是 service nginx force-reload, 不是 service nginx reload, 据测试, reload 并不会重新加载证书, 所以用的 force-reload)Nginx 的配置 ssl_certificate 使用 /etc/nginx/ssl/fullchain.cer ,而非 /etc/nginx/ssl/.cer ,否则 SSL Labs 的测试会报 Chain issues Incomplete 错误。--install-cert命令可以携带很多参数, 来指定目标文件. 并且可以指定 reloadcmd, 当证书更新以后, reloadcmd会被自动调用,让服务器生效。详细参数请参考: https://github.com/acmesh-official/acme.sh#3-install-the-issued-cert-to-apachenginx-etc值得注意的是, 这里指定的所有参数都会被自动记录下来, 并在将来证书自动更新以后, 被再次自动调用.四、查看已安装证书信息acme.sh --info -d example.com # 会输出如下内容: [2024-05-04T20:46:53 CST] The domain 'example.com' seems to have a ECC cert already, lets use ecc cert. DOMAIN_CONF=/root/.acme.sh/example.com_ecc/example.com.conf Le_Domain=example.com Le_Alt=*.example.com Le_Webroot=dns_cf Le_PreHook= Le_PostHook= Le_RenewHook= Le_API=https://acme-v02.api.letsencrypt.org/directory Le_Keylength=ec-256 Le_OrderFinalize=https://acme-v02.api.letsencrypt.org/acme/finalize/1706592187/266519006267 Le_LinkOrder=https://acme-v02.api.letsencrypt.org/acme/order/1706592187/266519006267 Le_LinkCert=https://acme-v02.api.letsencrypt.org/acme/cert/0475fab0b1127c1e2e2e02d828f3b93f201d Le_CertCreateTime=1714826055 Le_CertCreateTimeStr=2024-05-04T12:34:15Z Le_NextRenewTimeStr=2024-07-02T12:34:15Z Le_NextRenewTime=1719923655五、Apache2 配置在 /etc/apache2/sites-enabled/ 目录下新建一个 example.com.conf 文件并添加以下内容:<VirtualHost *:443> ServerAdmin webmaster@localhost ServerName www.example.com SSLEngine on SSLCertificateFile /root/.acme.sh/example.com_ecc/example.com.cer SSLCertificateKeyFile /root/.acme.sh/example.com_ecc/example.com.key SSLCertificateChainFile /root/.acme.sh/example.com_ecc/fullchain.cer DocumentRoot /var/www/typecho # Other directives... </VirtualHost>配置完成, 执行命令 sudo systemctl restart apache2 重启 apache2 即可.六、更新证书目前证书在 60 天以后会自动更新, 你无需任何操作. 今后有可能会缩短这个时间, 不过都是自动的, 你不用关心.请确保 crontab 正确安装, 看起来是类似这样的:crontab -l 50 13 * * * "/root/.acme.sh"/acme.sh --cron --home "/root/.acme.sh" > /dev/null七、更新 acme.sh目前由于 acme 协议和 letsencrypt CA 都在频繁的更新, 因此 acme.sh 也经常更新以保持同步.手动升级 acme.sh 到最新版 :acme.sh --upgrade开启自动升级:acme.sh --upgrade --auto-upgrade关闭自动升级:acme.sh --upgrade --auto-upgrade 0 -

Apache2配置ssl证书并启用http跳转https 第一步: 开启ssl模块1.1使用 apachectl -M | grep ssl 查看信息返回是否有 ssl_module (shared) 字样1.2如果返回信息没有 ssl_module (shared) 字样的话就输入下面指令开启a2enmod ssl第二步: 查看是否监听443端口1.进入/etc/apache2/ports.conf,检测是否包含下面代码,没有就添加相应代码Listen 80 <IfModule ssl_module> Listen 443 </IfModule> <IfModule mod_gnutls.c> Listen 443 </IfModule>第三步: 复制配置文件并编辑1.复制网站配置文件000-default.conf或者default-ssl.conf到etc/apache2/sites-enabled/目录下cp /etc/apache2/sites-available/default-ssl.conf /etc/apache2/sites-enabled/yourdomain-ssl.conf第四步:编辑配置文件1.申请SSL证书方法:点这里查看2.编辑yourdomain.conf,将下面内容中的yourdomain.com替换成你的域名<VirtualHost *:80> ServerName yourdomain.com Redirect permanent / https://www.yourdomain.com/ </VirtualHost> <VirtualHost *:443> ServerAdmin webmaster@localhost ServerName www.yourdomain.com SSLEngine on SSLCertificateFile /root/cert/www.yourdomain.com.cer SSLCertificateKeyFile /root/cert/www.yourdomain.com.key SSLCertificateChainFile /root/cert/fullchain.cer DocumentRoot /var/www/yourdomain.com <Directory "/var/www/yourdomain.com"> Options -Indexes +FollowSymLinks AllowOverride All Require all granted </Directory> ErrorLog $/error.log CustomLog $/access.log combined </VirtualHost>第五步: 重启apache2systemctl restart apache2第六步:编辑.htaccess如果无权限编辑conf配置文件的话在网站根目录下新建一个.htaccess文件并添加如下内如# 裸域跳转到https//:www <IfModule mod_rewrite.c> RewriteEngine on RewriteCond % ^yourdomain.com [NC] RewriteRule ^(.*)$ https://www.yourdomain.com/$1 [L,R=301] # 将所有HTTP流量重定向到HTTPS RewriteCond % off RewriteRule ^(.*)$ https://%% [L,R=301] </IfModule>Tips:申请SSL证书用acme脚本自动申请,脚本会自动将证书保存在/root/cert/路径下

Apache2配置ssl证书并启用http跳转https 第一步: 开启ssl模块1.1使用 apachectl -M | grep ssl 查看信息返回是否有 ssl_module (shared) 字样1.2如果返回信息没有 ssl_module (shared) 字样的话就输入下面指令开启a2enmod ssl第二步: 查看是否监听443端口1.进入/etc/apache2/ports.conf,检测是否包含下面代码,没有就添加相应代码Listen 80 <IfModule ssl_module> Listen 443 </IfModule> <IfModule mod_gnutls.c> Listen 443 </IfModule>第三步: 复制配置文件并编辑1.复制网站配置文件000-default.conf或者default-ssl.conf到etc/apache2/sites-enabled/目录下cp /etc/apache2/sites-available/default-ssl.conf /etc/apache2/sites-enabled/yourdomain-ssl.conf第四步:编辑配置文件1.申请SSL证书方法:点这里查看2.编辑yourdomain.conf,将下面内容中的yourdomain.com替换成你的域名<VirtualHost *:80> ServerName yourdomain.com Redirect permanent / https://www.yourdomain.com/ </VirtualHost> <VirtualHost *:443> ServerAdmin webmaster@localhost ServerName www.yourdomain.com SSLEngine on SSLCertificateFile /root/cert/www.yourdomain.com.cer SSLCertificateKeyFile /root/cert/www.yourdomain.com.key SSLCertificateChainFile /root/cert/fullchain.cer DocumentRoot /var/www/yourdomain.com <Directory "/var/www/yourdomain.com"> Options -Indexes +FollowSymLinks AllowOverride All Require all granted </Directory> ErrorLog $/error.log CustomLog $/access.log combined </VirtualHost>第五步: 重启apache2systemctl restart apache2第六步:编辑.htaccess如果无权限编辑conf配置文件的话在网站根目录下新建一个.htaccess文件并添加如下内如# 裸域跳转到https//:www <IfModule mod_rewrite.c> RewriteEngine on RewriteCond % ^yourdomain.com [NC] RewriteRule ^(.*)$ https://www.yourdomain.com/$1 [L,R=301] # 将所有HTTP流量重定向到HTTPS RewriteCond % off RewriteRule ^(.*)$ https://%% [L,R=301] </IfModule>Tips:申请SSL证书用acme脚本自动申请,脚本会自动将证书保存在/root/cert/路径下